Le phishing est le recours au courrier électronique ou au texte pour voler des données sensibles. Comparé à la plupart des types d’attaques en ligne, le phishing n’est pas du tout avancé sur le plan technique. Le phishing se base sur la violation de la confiance humaine pour dérober des informations.

Le premier exemple de phishing remonte au milieu des années 90, avec une attaque visant à dérober données des utilisateurs d’AOL, élaborée à l’aide d’outils comme AOHell.

Quel est le principe du phishing ?

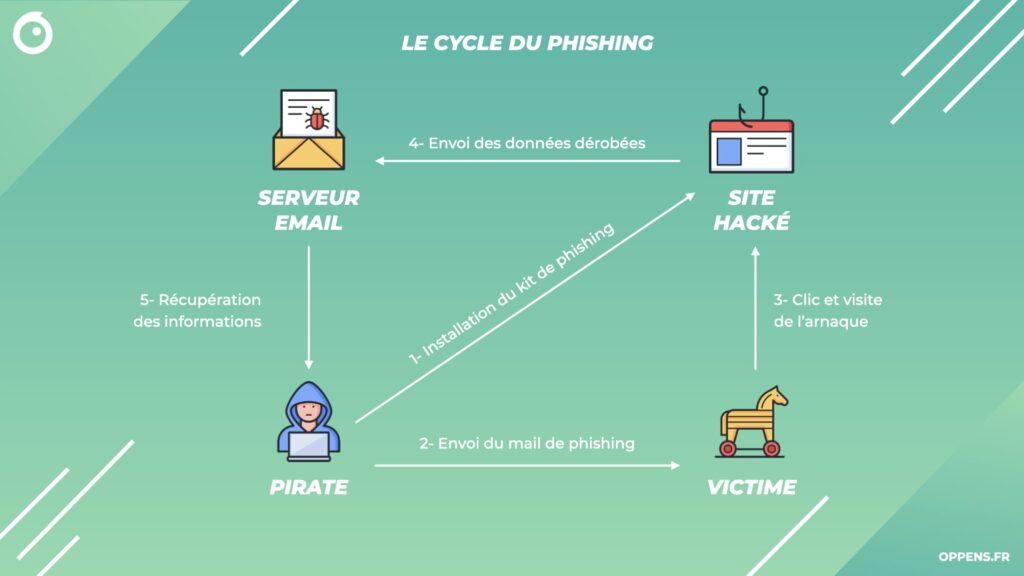

La base d’une attaque de phishing est la rédaction d’un message. Ce message est envoyé par courrier électronique, par les réseaux sociaux, par SMS …

Un hameçonneur peut utiliser des ressources publiques, notamment les réseaux sociaux, pour recueillir des informations sur la situation personnelle et professionnelle de sa cible. Ces sources permettent de recueillir des informations. Par exemple, le nom, le titre du poste et l’adresse e-mail de la future victime ainsi que ses centres d’intérêt. Le hameçonneur peut ensuite utiliser ces informations pour créer un faux message fiable.

En général, les e-mails que la victime reçoit semblent provenir d’un contact ou d’une organisation connus. Les attaques demeurent au moyen de pièces jointes malveillantes ou de liens vers des sites web malveillants. Les attaquants créent souvent de fausses pages web, qui semblent appartenir à une entité de confiance. Ainsi, ils reproduisent les pages d’une banque, d’un lieu de travail ou d’une université. Via ces sites, les attaquants tentent de collecter des informations confidentielles : noms d’utilisateur, mots de passe ou informations de paiement.

Comment repérer le phishing ?

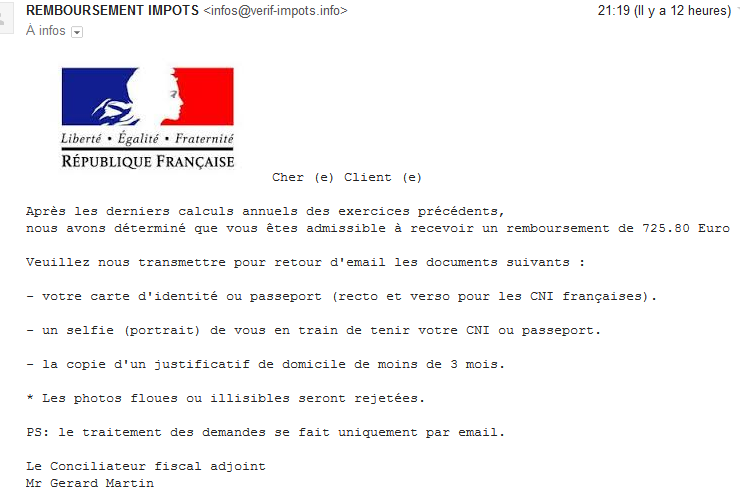

Certains courriels de phishing s’identifient grâce à une mauvaise rédaction. Ils se reconnaissent lors d’une utilisation inappropriée des polices de caractères, des logos et des mises en page. Toutefois, un grand nombre de pirates informatiques se perfectionnent dans la création de messages d’apparence authentique. Certains utilisent des techniques de marketing professionnel pour tester et améliorer l’efficacité de leurs courriels.

![]()

Prise de RDV immédiate

Les menaces et le sentiment d’urgence

Les emails contenant des menaces aux conséquences graves doivent être traités avec méfiance. Une autre stratégie consiste à utiliser l’urgence pour encourager ou exiger une action immédiate. Les hameçonneurs espèrent qu’en lisant l’e-mail dans l’urgence, les victimes n’examineront pas attentivement le contenu et ne découvriront pas d’incohérences.

Style du message

Le fait qu’un message apparaisse sur un ton inapproprié est une première preuve de phishing. Si, par exemple, un collègue de travail semble trop décontracté, ou si un ami proche utilise un langage formel, cela doit éveiller les soupçons. Les destinataires du message doivent vérifier tout ce qui pourrait indiquer un message de phishing.

Demandes inhabituelles

Si un courriel vous demande d’effectuer des actions inhabituelles, cela peut indiquer que le courriel est malveillant. Ainsi, si un message prétend provient d’une équipe informatique spécifique et demande l’installation d’un nouveau logiciel, alors que ces activités sont généralement gérées de manière centralisée par le service informatique, le message est probablement dangereux.

Les fautes de langage

Les fautes d’orthographe et de grammaire sont un autre indice de phishing. La plupart des entreprises ont mis au point un système de vérification de l’orthographe pour les e-mails envoyés. Par conséquent, les e-mails comportant des fautes d’orthographe ou de grammaire doivent éveiller les soupçons, car ils peuvent ne pas provenir de la source prétendue.

Incohérences dans les adresses Web

Un autre moyen facile d’identifier les attaques de phishing potentielles consiste à rechercher les adresses électroniques, les liens et les noms de domaine qui ne correspondent pas. Par exemple, il est judicieux de vérifier une communication antérieure qui correspond à l’adresse électronique de l’expéditeur.

Demande d’identifiants, d’informations de paiement ou d’autres données personnelles … Dans de nombreux e-mails de phishing, les attaquants créent de fausses pages de connexion liées à des e-mails qui semblent être officiels. La fausse page de connexion comporte généralement un champ de connexion ou une demande d’informations sur le compte financier. Si l’e-mail est inattendu, le destinataire ne doit pas saisir ses informations de connexion ni cliquer sur le lien. Par précaution, les destinataires devraient visiter directement le site Web qu’ils pensent être la source de l’e-mail.

Quels sont les risques du phishing ?

Les entreprises s’exposent à des menaces, notamment de la part des internautes. Les pirates informatiques s’efforcent constamment de parvenir aux réseaux des entreprises pour diverses raisons. Certains cherchent à voler des informations pour les vendre, tandis que d’autres veulent simplement causer des problèmes.

Indépendamment de ce qu’ils font et de la raison pour laquelle ils le font, ces attaques peuvent être incroyablement dévastatrices pour une entreprise. Elles peuvent entraîner des pertes financières massives. Aussi, elles peuvent aussi nuire à la réputation d’une entreprise qui a mis des années à se construire.

Bien que le coût financier de l’exposition aux attaques de phishing puisse varier d’une entreprise à l’autre, le montant d’argent généralement volé est proportionné à la taille de l’entreprise. En moyenne, le montant volé se situe autour de trois à quatre millions d’euros.

Outre les coûts financiers, les attaques de phishing ont d’autres conséquences. La première conséquence est le départ des clients de l’entreprise en raison de la faille. On les assimile à une perte financière : plus le pourcentage de clients perdus est élevé, plus la perte financière est importante. La deuxième conséquence est une diminution du nombre de nouveaux clients et une perte globale de la confiance des consommateurs. La troisième conséquence est la perte de continuité des activités. Il s’agit de l’argent que votre entreprise n’est pas en mesure de gagner en raison de la violation, en particulier si l’attaque entrave les processus commerciaux.

![]() a testé et validé

a testé et validé

La formation continue

Conclusion

Le phishing est une technique d’ingénierie sociale très efficace et très facile à utiliser. Par ailleurs, il s’agit d’une forme de manipulation sociale dans laquelle l’attaquant se fait passer pour une entité digne de confiance afin de persuader un utilisateur de divulguer des informations sensibles.

Les attaques de phishing utilisent généralement l’usurpation d’adresse électronique ou la messagerie instantanée. Elles incitent également les utilisateurs à saisir des informations sur un faux site Web dont l’aspect et la convivialité sont presque identiques à ceux du site légitime.

Un moyen efficace de promouvoir la sensibilisation et de changer les comportements est d’inclure la simulation au phishing dans votre programme de formation à la cybersécurité. Faîtes en sorte de pouvoir découvrir les zones à risque, de pouvoir communiquer sur la manière d’appréhender le phishing dans votre entreprise.

OPPENS offre à ses clients une protection contre le phishing via une solution d’entraînement continu. Contactez-nous pour en savoir plus !