Les fuites de data sont devenues très fréquentes, et la sécurisation des données est désormais l’affaire de tous ! En effet, le mot de passe, même long et complexe, peut s’avérer parfois trop facile à découvrir. Pour y remédier et garantir la sécurité de vos comptes, la meilleure solution est d’activer la double authentification.

Qu’est-ce que l’authentification à double facteur (A2F) ?

Cette méthode est un des moyens les plus efficaces pour assurer la protection de vos données. Ce processus de sécurité simple ajoute une couche de protection supplémentaire, en complément du mot de passe. Il permet, par exemple, de protéger vos réseaux sociaux ou votre boîte mail grâce à votre numéro de téléphone : si votre mot de passe tombe entre de mauvaises mains, il sera inutile car insuffisant pour se connecter.

Même si vous ne connaissiez pas ce terme, vous avez forcément eu affaire à cette validation en plusieurs étapes ! Ce peut être lors d’un achat en ligne (quand votre banque vous a envoyé un code par SMS pour confirmer l’achat), ou lorsque vous avez dû entrer une clé de sécurité (en plus de votre mot de passe habituel) pour pouvoir accéder à votre compte bancaire.

Les différentes méthodes de double authentification

La méthode la plus simple d’authentification à deux facteurs est l’utilisation d’un numéro de téléphone pour valider une connexion. Toutefois certains sites (notamment Google et Facebook) se sont perfectionnés et permettent d’opter pour des méthodes encore plus efficaces, et moins contraignantes.

Google propose par exemple d‘utiliser un autre appareil sur lequel on est déjà connecté pour valider la connexion à son service. Vous l’avez surement déjà vécu : lorsque vous tentez de vous connecter à votre compte Google depuis un nouvel ordinateur, on vous propose d’utiliser votre smartphone, où s’affiche automatiquement une demande d’authentification à laquelle il vous suffit d’accéder pour vous connecter.

Facebook offre une méthode d’authentification similaire pour valider sa connexion. Si l’authentification à deux facteurs a été activée pour votre compte, chaque nouvelle connexion à un appareil inconnu enverra une notification sur votre smartphone. Celle-ci vous proposera d’autoriser ou de refuser la connexion au nouvel appareil par une simple sélection d’un bouton.

L’Alliance FIDO et ses outils

Cette alliance regroupe de nombreuses entreprises et industries désireuses de renforcer les moyens d’authentification afin de réduire considérablement l’utilisation de simples mots de passe. Celles-ci ont établi deux normes (U2F et FIDO2) visant à développer et démocratiser l’authentification multi-facteurs.

Les clés USB certifiées, pour une sécurité infaillible

L’authentification en deux temps suppose l’ajout d’un second facteur pour augmenter la sécurité d’un site web. Après s’être authentifié en ligne (login et mot de passe), l’utilisateur doit présenter son facteur d’authentification locale (une clé USB FIDO2 par exemple) pour garantir son identité.

La clé certifiée FIDO2 est très accessible et vous aide à protéger vos comptes et données. En effet, cette clé USB ne contient pas de données mais une puce sécurisée unique qui permet d’authentifier celui qui la possède. Il s’agit, en quelques sortes, de la clé d’un coffre-fort qui n’existe qu’en un seul et unique exemplaire.

![]() a testé et validé

a testé et validé

Il existe également d’autres supports d’authentification locale qu’Oppens vous propose. Par exemple, les badges d’authentification qui, sur le même principe, ajoutent une sécurité et préservent votre identité.

Le gros avantage pour une entreprise qui utilise à la fois un badge et une solution d’authentification centralisée, est qu’il peut servir divers usages. N’hésitez pas à nous contacter pour ce type de projet.

L’utilisation d’authenticator, recommandée par les spécialistes en sécurité

Il existe un alternative à ces méthodes ayant recours à l’envoi de SMS, ou à l’utilisation d’un second appareil. L’installation d’un authenticator s’avère de plus en plus efficace pour garantir la sécurité de vos comptes. Il s’agit d’une application qui fait office de coffre-fort pour vos comptes disposant de la double authentification.

Son fonctionnement est simple : les comptes compatibles avec l’utilisation d’un authenticator vous demanderont de scanner un QR Code directement dans votre application pour lier votre compte à cette application. Celle-ci générera ainsi des codes de connexion uniques et valables une dizaine de secondes.

Cette méthode d’A2F est réputée pour être plus sûre que les méthodes plus classiques. En effet, si un SMS peut éventuellement être intercepté par des hackers, un authenticator ne peut être perçu par d’autres car il est intégré à votre smartphone. Ainsi, seule une perte de votre téléphone pourrait présenter un risque. Encore faudrait-il que le voleur connaisse votre PIN ou code de déverrouillage, ainsi que le mot de passe de votre compte en ligne !

Il existe de nombreuses applications d’authenticator disponibles. Parmi elles, Google Authenticator et Microsoft Authenticator mais également des alternatives open-source telles que FreeOTP ou Keepass2Android. Tous sont compatibles avec tous vos comptes supportant la technologie.

Comment utiliser l’authentification multi-facteurs pour sécuriser mon activité?

Protéger en priorité les accès nativement compatibles

Les premiers comptes à protéger sont les ceux qui permettent et centralisent différents accès. En effet, il est indispensable de renforcer la protection de vos services en ligne à l’aide d’une clé physique ou d’un authenticator. Ces services sont généralement utilisés pour réinitialiser les mots de passe sur vos autres services. De fait, si un hacker parvient à compromettre un de ces comptes, il peut facilement accéder à de nombreuses autres ressources.

Parmi ces services en ligne, vous devez prêter une attention particulière à vos comptes de mails, de réseaux sociaux et cloud. Cette double protection permet d’éviter respectivement l’usurpation d’identité et la fuite de données.

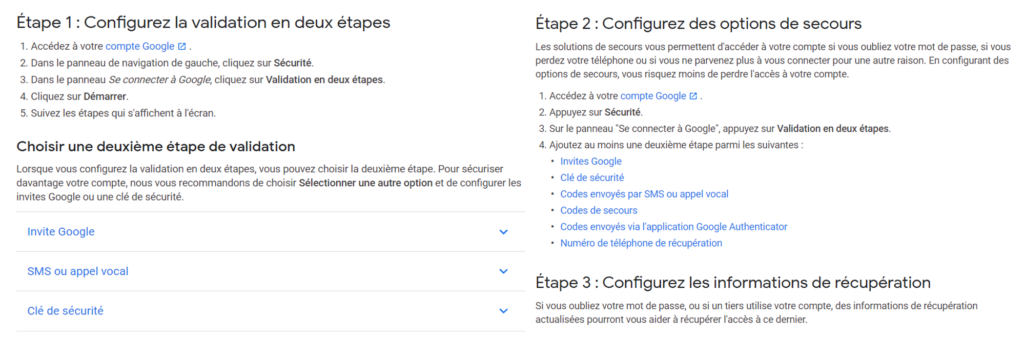

Exemple du paramétrage d’un compte Google

Après avoir choisi de mettre en place la double authentification, il faut signifier aux plateformes le proposant que vous souhaitez utiliser cette sécurité. Malheureusement, les grands sites Web ne proposent pas tous l’option d’authentification multi-facteurs. Pour vérifier si une plateforme supporte la double authentification, rendez-vous sur TwoFactorAuth.org et et cherchez votre site favori.

Voici l’exemple de ce paramétrage pour un compte Google, qui est similaire à la plupart des plateformes.

Renforcer la protection des postes de travail

La norme FIDO2 permet d’utiliser les clés également pour s’authentifier sur Windows 10. De fait, il est possible de protéger l’accès à vos données en renforçant le contrôle de l’utilisation de vos équipements.

Cette possibilité étant compatible avec l’annuaire d’entreprise Azure Active Directory, le déploiement de cette solution sera encore plus simple si vous être client d’Azure AD.

Des solutions qui protègent la vie privée de vos collaborateurs

Il est fortement conseillé pour les entreprises d’utiliser une clé physique pour assurer la protection totale de leurs données et comptes informatiques.

Par ailleurs, cette solution (à la prise en main extrêmement simple) présente un autre avantage. Elle ne nécessite pas l’utilisation du téléphone du collaborateur. Dès lors, vous pouvez renforcer la sécurité sans pour autant vous immiscer dans la sphère privée de vos équipes !